Chaque décision fonctionnelle ou technique dans la conception d’un produit modifie son architecture… Que ce soit pour :

- ajouter une connectivité réseau

- ouvrir une API

- permettre une mise à jour à distance

- intégrer un composant logiciel tiers

Ces choix sont souvent guidés par la performance, l’interopérabilité ou le time-to-market. Mais ils ont un impact souvent moins visible : ils élargissent la surface d’exposition de votre produit.

C’est ce que l’on appelle la surface d’attaque.

Et ce n’est pas un sujet réservé aux experts en cybersécurité. C’est une conséquence directe des décisions autour du produit.

Qu’est-ce que la surface d’attaque ?

La surface d’attaque correspond à l’ensemble des points par lesquels un système peut être exposé ou sollicité.

Cela inclut :

- les interfaces réseau

- les services

- les ports de communication

- les mécanismes de mise à jour

- les composants logiciels embarqués

- les dépendances open source ou non

- l’infrastructure ou le système d’exploitation utilisé

- Les solutions de virtualisation

…

Dans les environnements industriels modernes, elle ne se limite plus au périmètre réseau : elle inclut également les services embarqués et les mécanismes de mise à jour qui structurent l’architecture réelle du produit.

Plus l’architecture est ouverte et connectée, plus la surface d’attaque s’élargit, c’est à dire plus le nombre de vulnérabilités possibles augmente.

Ce n’est pas nécessairement un problème. Mais c’est une réalité technique à appréhender et à maîtriser.

Une réalité qui dépasse les nouveaux développements

La surface d’attaque ne concerne pas uniquement les projets récents. Un produit conçu il y a 10 ans (legacy) peut aujourd’hui :

- être connecté à un réseau interne

- interagir avec une plateforme distante

- se voir connecter une clef USB

- communiquer avec un nouvel équipement (USB, Série, …)

- recevoir des mises à jour

- être intégré dans un environnement IoT

Une architecture initialement pensée comme isolée peut devenir exposée dès qu’elle interagit avec un système tiers. Son contexte évolue. Son périmètre d’exposition aussi.

Une donnée d’architecture

Comprendre la surface d’attaque ne signifie pas freiner l’innovation.

Cela signifie :

- identifier les points d’exposition

- évaluer leur utilité réelle

- conserver une visibilité sur l’architecture effective du produit

- s’assurer de maîtriser et protéger de bout en bout

La surface d’attaque n’est pas un sujet alarmiste. C’est une donnée d’architecture, au même titre que la performance, la maintenabilité ou la compatibilité matérielle.

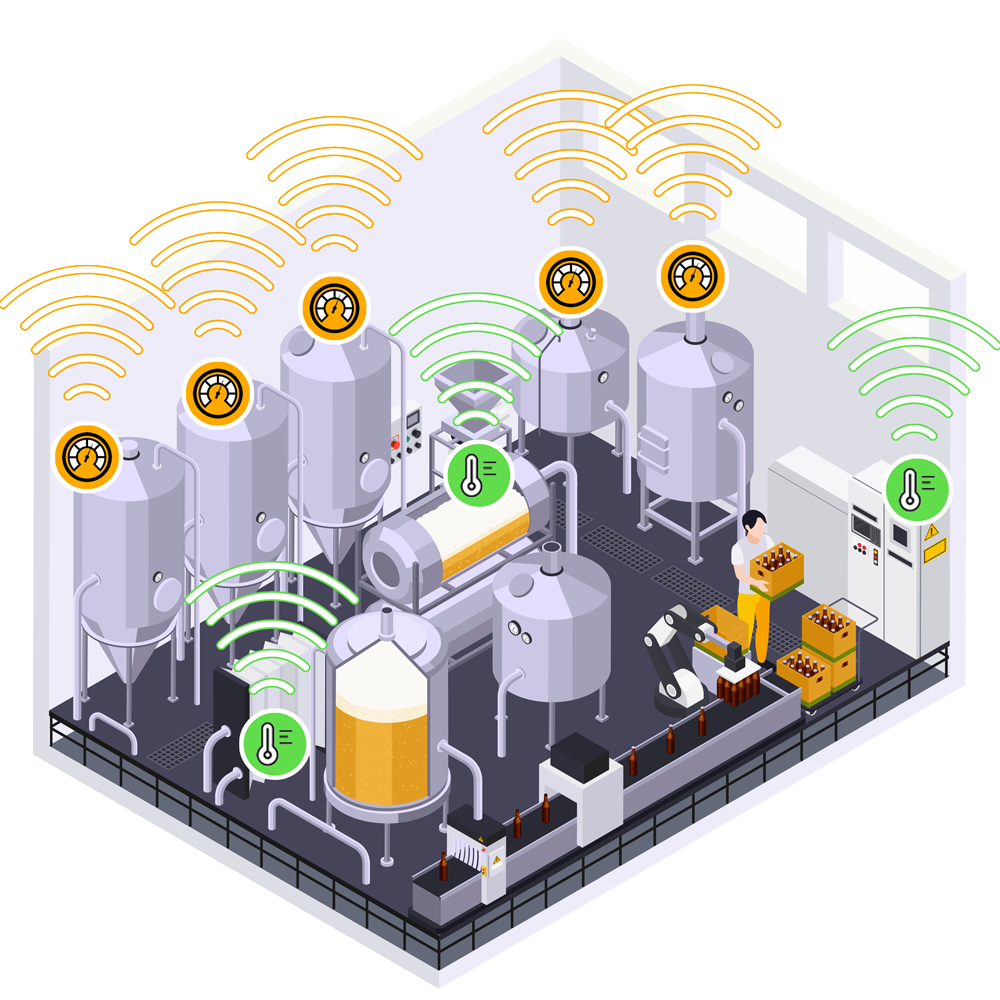

Exemple concret : capteurs IoT dans une ligne de production

Imaginons une ligne de production moderne sur laquelle on ajoute des capteurs IoT pour :

- relever des températures en temps réel

- surveiller la pression des machines

- envoyer des données pour faire de la maintenance prédictive

Ces capteurs sont connectés à un réseau local et transmettent des données vers une plateforme centrale.

Chaque capteur ajouté est aussi un point d’interaction avec le monde extérieur.

Ce point d’interaction devient un vecteur d’attaque potentiel : même si l’objectif est fonctionnel (surveillance), il élargit la surface d’attaque du système global parce que :

- il ouvre une connexion réseau supplémentaire

- il expose une API ou un service web

- il dépend d’un firmware qui doit être mis à jour

- il communique avec d’autres systèmes

En résumé, plus il y a de capteurs connectés, plus la surface d’attaque augmente. Chaque point de collecte de données est aussi un point qui peut être sollicité ou exploité.

Chez Integral System, nous observons que l’évolution des architectures industrielles, entre hardware, firmware et connectivité, rend la maîtrise de la surface d’attaque de plus en plus difficile.

Cela devient néanmoins incontournable pour répondre aux enjeux de Cyber Resilience Act ou à la norme IEC 62443

Un objectif qui concerne autant les nouveaux développements que les produits déjà en production.

FAQ Surface d’attaque et produits industriels

Qu’est-ce que la surface d’attaque d’un produit industriel ?

La surface d’attaque correspond à l’ensemble des points d’exposition d’un produit : interfaces réseau, services actifs, mécanismes de mise à jour, composants logiciels embarqués ou dépendances open source. Elle représente tous les points par lesquels un système peut interagir avec son environnement.

La surface d’attaque concerne-t-elle uniquement les produits connectés ?

Non. Même un produit initialement non connecté peut voir sa surface d’attaque évoluer lorsqu’il est intégré à un réseau interne, modernisé ou connecté à un système tiers.

En quoi la surface d’attaque est-elle liée aux décisions produit ?

Chaque évolution fonctionnelle (ajout d’une connectivité, d’une API, d’un mécanisme d’update ou d’un composant logiciel) modifie le périmètre d’exposition du produit. La surface d’attaque est directement liée aux choix d’architecture et à la gestion du cycle de vie.

Réduire la surface d’attaque signifie-t-il limiter les fonctionnalités ?

Pas nécessairement. L’objectif n’est pas de bloquer l’innovation, mais d’identifier les points d’exposition, d’évaluer leur utilité et de conserver une visibilité sur l’architecture réelle du produit.