Dans l’industrie, la cybersécurité n’est plus un sujet réservé aux équipes techniques. Pour un Responsable Produit, elle fait désormais partie intégrante de la valeur produit, de la confiance client et de la continuité opérationnelle. Parmi les risques les plus sensibles, la faille zero-day occupe une place à part : c’est une vulnérabilité inconnue de l’éditeur au moment où elle est exploitée.

Autrement dit, il ne s’agit pas seulement d’un bug. Il s’agit d’une faille que personne n’a encore découverte, mais qu’un attaquant peut déjà utiliser. Dans un environnement industriel, cela peut toucher un firmware, un composant logiciel, une interface distante, un équipement connecté ou tout ou partie d’une chaîne d’intégration.

Si vous avez lu nos précédents contenus sur le firmware, la vulnérabilité et la surface d’attaque, la zero-day est en quelque sorte le moment où ces sujets cessent d’être théoriques. Le firmware devient une cible, la vulnérabilité devient urgente, et la surface d’attaque devient le terrain réel de l’exposition.

Comprendre le zero-day simplement

Une zero-day est une vulnérabilité connue des attaquants, mais pas encore connue, et donc corrigée, par l’éditeur ou le fabricant. Le terme renvoie au fait que l’organisation visée dispose de “zéro jour” pour se préparer avant l’exploitation.

Dans la pratique, cela signifie qu’aucun correctif officiel n’est encore disponible au moment de l’attaque, ou que le temps entre la découverte et l’exploitation est extrêmement court. Pour une équipe produit, cela change tout : on ne parle plus seulement de planifier une mise à jour, mais de gérer l’incertitude, la pression client et parfois l’impact opérationnel en temps réel.

Une vulnérabilité zero-day n’est pas forcément spectaculaire dans sa forme ou sa technicité. Elle peut être discrète, cachée dans un firmware, dans une librairie logicielle ou dans un composant tiers. Mais son effet peut être très concret : accès non autorisé, interruption de service, compromission de données, ou affaiblissement d’un système critique.

Pourquoi est-ce si important pour un Responsable Produit ?

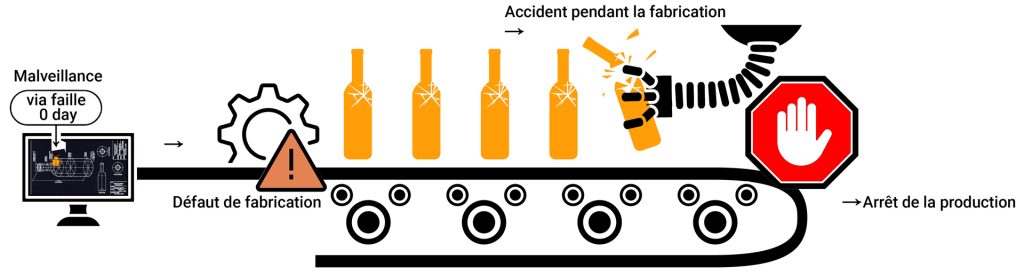

D’abord, elle peut affecter la disponibilité d’un équipement. Dans l’industrie, une vulnérabilité exploitée peut entraîner un arrêt de production, une dégradation de performance, une mise en quarantaine d’équipements voire des problèmes de sécurités. Ensuite, cela peut affecter la confiance client. Un produit perçu comme non sécurisé devient plus risqué à acheter, à déployer et à maintenir.

Enfin, elle a un impact sur la roadmap. Lorsqu’une zero-day apparaît, les priorités changent brutalement : investigation, communication, correctif, support, documentation, parfois rappel ou contournement temporaire. Cela mobilise des ressources imprévues.

Pour illustrer la réalité du zero-day, il suffit de regarder l’antériorité liée à ce type d’attaques

- React Server Components / « React2Shell » (CVE-2025-61882) : cette faille de désérialisation a été découverte et exploitée à partir de l’été 2025. Elle a notamment permis à des agents malveillants de compromettre des plateformes d’entreprise sophistiquées (comme la plateforme IA de McKinsey) en prenant le contrôle total des composants affectés

- Android (CVE-2025-38352) : le secteur mobile industriel (et le BYOD en entreprise) n’est pas en reste. En septembre 2025, cette vulnérabilité critique touchant le noyau Android a été exploitée pour permettre à des applications malveillantes d’obtenir des privilèges excessifs sur les terminaux. Une nouvelle faille 0-day a également contraint Google à publier un correctif d’urgence en mars 2026.

Ces failles non anticipées se traduisent souvent par des rappels de produits massifs, des correctifs d’urgence hors cycle qui coûtent cher en temps homme et, dans les cas les plus graves, par la suspension de licences ou la mise en œuvre de procédures de contournement complexes par les clients eux-mêmes.

Le Responsable Produit doit comprendre ce qu’est une dette technique et stratégique qui peut se matérialiser sans préavis, dévastant le budget de maintenance de l’année en cours.

C’est aussi pour cela que la sécurité ne doit pas être traitée comme une activité annexe. Dans un article précédent sur le firmware, nous avons vu que la sécurité se joue dès la conception. Ici, la faille zero-day montre pourquoi cette préparation est essentielle : plus le produit est pensé pour contenir et résister, plus il peut absorber un événement imprévu sans s’effondrer.

Le lien avec le firmware

Le firmware est souvent un point critique dans les équipements à base d’électroniques du secteur industriel, car il contrôle des fonctions proches du matériel et bien souvent difficiles à mettre à jour. Lorsqu’une zero-day touche un firmware, la situation peut devenir complexe : le correctif est plus long à préparer, plus délicat à déployer et parfois impossible à appliquer rapidement sur tous les équipements. Même si un canal de mise à jour automatique existe, bien souvent l’arrêt de production n’est pas possible rapidement et doit être planifié selon un grand nombre de contraintes anticipées.

Un firmware est donc un sujet stratégique, pas seulement technique

Un Responsable Produit qui suit le cycle de vie du firmware comprend mieux où se trouvent les risques : démarrage sécurisé, mécanismes de mise à jour, contrôle d’intégrité, dépendances, durée de support, et capacité de retour en arrière.

Le lien avec la vulnérabilité

Dans notre contenu sur la vulnérabilité, nous avons posé une idée simple : une vulnérabilité n’est pas juste un problème technique, c’est un risque à qualifier, prioriser et traiter. La faille zero-day pousse cette logique plus loin, parce qu’elle supprime le confort de l’anticipation.

Quand la faille est connue, on peut au moins organiser la réponse. Quand elle est inconnue ou nouvellement découverte, il faut décider vite, avec des informations bien souvent incomplètes. Cela est d’autant plus vrai que généralement sa découverte signifie qu’elle est déjà activement exploitée.

Pour un Responsable Produit, cela implique de comprendre les niveaux de criticités, les dépendances, la base installée, les clients les plus exposés et les options de mitigation.

Ce point est essentiel : toutes les vulnérabilités ne se valent pas, mais une zero-day impose presque toujours une analyse d’impact. La bonne question n’est pas seulement “quelle est la faille ?”, mais aussi le potentiel de nuisance, la capacité d’exploitation, “quel produit est touché, quels clients sont exposés, et quelle est notre capacité de réaction ?”

Le lien avec la surface d’attaque

La surface d’attaque représente tout ce qu’un attaquant peut cibler : interfaces, services, ports, comptes, API, dépendances, chemins de mise à jour, accès distants, et parfois même partenaires ou intégrations. La vulnérabilité zero-day devient beaucoup plus dangereuse quand l’exposition est large.

Pour un Responsable Produit, cela se traduit par des choix techniques très concrets : faut-il vraiment laisser cette interface ouverte ? Cette fonction est-elle nécessaire sur tous les modèles ? Cet accès distant doit-il être activé par défaut ? Cette dépendance est-elle indispensable ?

La surface d’attaque est donc une manière de rendre le risque visible et actionnable. Plus elle est maîtrisée, plus une zero-day a de chances d’être contenu plutôt que transformé en crise.

Les facteurs d’aggravation du risque

Un Responsable Produit n’a pas besoin de devenir expert en exploitation de failles ou de faire appel à des services de Red teaming. En revanche, il doit savoir repérer les signaux qui transforment une vulnérabilité en crise majeure. Ces signaux sont des choix et des caractéristiques de votre produit qui aggravent le risque d’une zero-day et limitent votre capacité de réaction.

3 risques impactant la production à prendre en compte

L’exposition (Attack Surface) : plus le produit est accessible, plus il est vulnérable.

La maintenabilité (Time-to-Fix) : la capacité à corriger rapidement est votre meilleure défense. Des délais longs sont un signal d’alarme concernant :

– les mécanismes de support ou de correction trop lents ou inadaptés aux urgences.

– les composants critiques difficiles ou longs à mettre à jour (souvent liés au firmware)

– les dépendances logicielles tierces dont la gestion est mal maîtrisée ou le support incertain

La visibilité (base installée) : pour gérer une crise, il faut savoir où se trouvent les produits concernés. Elle est faible lorsque :

– les produits n’offrent pas de visibilité claire sur leur base installée (quelles versions chez quels clients)

– les environnements clients sont très hétérogènes, compliquant l’application d’un correctif universel.

Ces éléments ne sont pas des détails techniques, mais des facteurs de risque produit. Les connaître permet d’anticiper les arbitrages, d’optimiser la communication client et de prioriser les corrections structurelles.

Ce qu’un bon produit doit prévoir

Un produit “prêt” face au zero-day n’est pas un produit invulnérable. C’est un produit capable de réagir vite, efficacement et en autonomie.

Cela suppose plusieurs bonnes pratiques :

- Une gestion claire du cycle de vie des dépendances et des composants

- Un mécanisme de mise à jour fiable et documenté

- Une politique de support visible dans le temps

- Des fonctions de sécurité intégrées dès la conception

- Une réduction volontaire des fonctions inutiles

- Une capacité à communiquer rapidement avec les clients

- Une organisation interne qui sait décider sans attendre.

Ces éléments transforment la sécurité en capacité produit. Ils permettent de passer d’une logique de crise à une logique de maîtrise.

Dans les faits, cela change aussi la perception du marché. Un client industriel ne cherche pas seulement un produit performant. Il cherche un produit durable, maintenable et crédible dans le temps. La manière dont vous gérez les risques de sécurité devient donc un marqueur de maturité.

La vulnérabilité zero-day est souvent perçue comme un sujet de cybersécurité avancé.

En réalité, c’est aussi un sujet de produit, de support, de confiance et de continuité d’activité. Pour un Responsable Produit industriel, elle sert de révélateur : un bon produit ne se contente pas d’être performant, il doit aussi être résilient face à l’imprévu.

Si le firmware est la base, la vulnérabilité le signal, et la surface d’attaque le terrain, alors le zero-day est le moment où tout cela se rencontre. C’est précisément pour cela qu’il mérite d’être compris tôt, expliqué simplement et intégré dans la réflexion produit dès maintenant.

Dans un environnement industriel connecté, la vraie question n’est pas seulement “avons-nous une faille ?”. C’est plutôt : sommes-nous prêts quand une faille inconnue apparaît ?

Vers des protections résidentes

Contrairement à une mesure ponctuelle, une protection résidente agit dans le temps, en arrière-plan. Elle peut contribuer à réduire l’impact d’une zero-day en surveillant les comportements anormaux, en limitant certaines actions ou en empêchant une exploitation.

L’enjeu n’est pas de présenter ces protections comme une solution miracle, mais comme une piste de renforcement crédible dans une stratégie de sécurité produit. Un produit bien protégé n’est pas un produit invulnérable ; c’est un produit mieux préparé face à l’imprévu.